Przekierowanie VPN do serwera w sieci lokalnej

Główne założenia przykładu:

– Serwer VPN znajduje się w sieci lokalnej za routerem Vigor

Zapoznaj się z przykładem Protokoły i porty VPN

PPTP

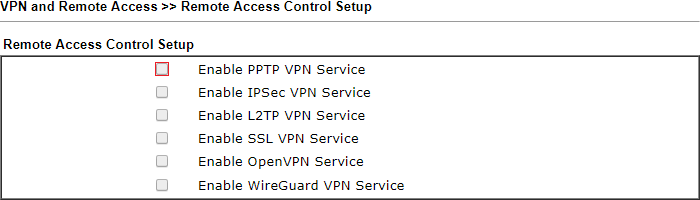

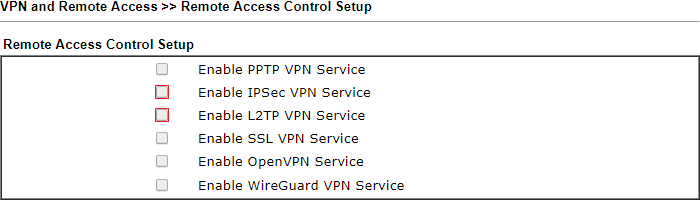

Przejdź do zakładki VPN and Remote Access >> Remote Access Control.

Wyłącz obsługę protokołu PPTP.

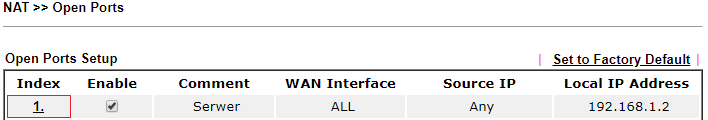

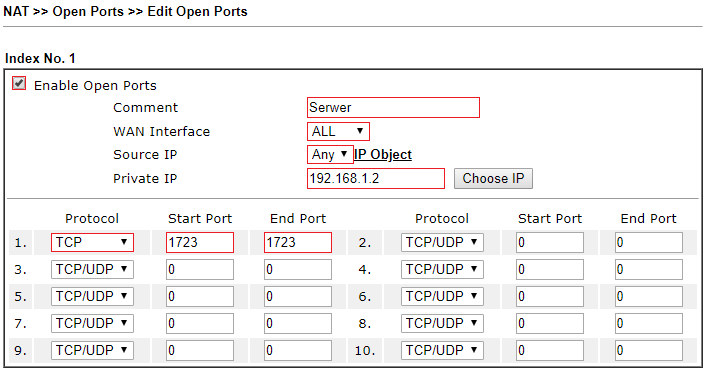

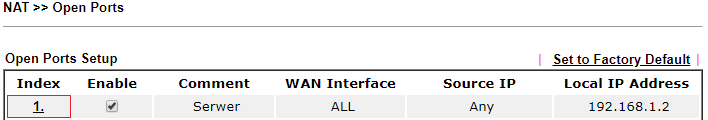

Przejdź do zakładki NAT >> Open Ports.

Kliknij dowolny indeks np. 1, aby stworzyć profil.

PPTP wykorzystuje TCP 1723.

Vigor automatycznie przekieruje również ruch związany z GRE (protokół 47).

IPsec

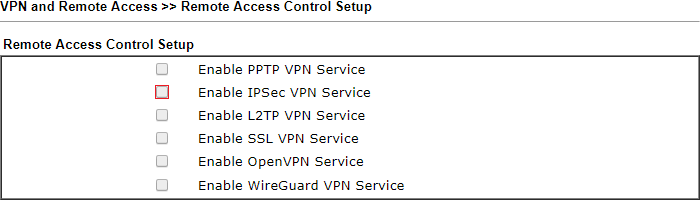

Przejdź do zakładki VPN and Remote Access >> Remote Access Control.

Wyłącz obsługę protokołu IPsec.

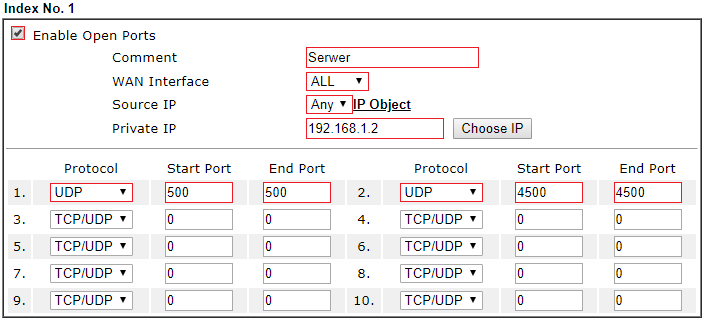

Przejdź do zakładki NAT >> Open Ports.

Kliknij dowolny indeks np. 1, aby stworzyć profil.

IPsec wykorzystuje IKE (UDP 500) oraz IPsec NAT-T (UDP 4500).

Vigor automatycznie przekieruje również ruch związany ESP (protokół 50).

Na komputerach z systemem Windows:

Na komputerach z systemem Windows:

-sprawdź (dodaj jeśli nie istnieje) AssumeUDPEncapsulationContextOnSendRule (oczekiwana wartość wynosi 2) w HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\PolicyAgent

Zapoznaj się z przykładem Usługi i rejestr Windows dla VPN.

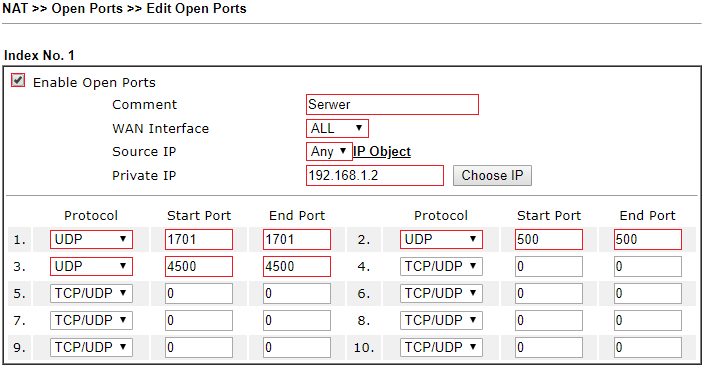

L2TP / L2TP over IPsec

Przejdź do zakładki VPN and Remote Access >> Remote Access Control.

Wyłącz obsługę protokołu IPsec oraz L2TP. Przejdź do zakładki NAT >> Open Ports.

Przejdź do zakładki NAT >> Open Ports.

Kliknij dowolny indeks np. 1, aby stworzyć profil.

L2TP wykorzystuje UDP 1701.

IPsec wykorzystuje IKE (UDP 500) oraz IPsec NAT-T (UDP 4500).

Vigor automatycznie przekieruje również ruch związany ESP (protokół 50).

Na komputerach z systemem Windows:

-sprawdź (dodaj jeśli nie istnieje) ProhibitIPSec (oczekiwana wartość wynosi 0) w HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Rasman\Parameters

-sprawdź (dodaj jeśli nie istnieje) AssumeUDPEncapsulationContextOnSendRule (oczekiwana wartość wynosi 2) w HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\PolicyAgent

Zapoznaj się z przykładem Usługi i rejestr Windows dla VPN.