Router Vigor jako klient VPN IPsec IKEv2 EAP

Instrukcja pokazuje jak skonfigurować router DrayTek z systemem DrayOS4 (m.in. seria Vigor 2135, 2765, 2915, 2865, 2927, 2962, 3910, 3912), aby pełnił rolę klienta VPN dla połączenia IPsec IKEv2 EAP-MSCHAPv2.

Spis treści:

1. Konfiguracja serwera VPN

2. Konfiguracja klienta VPN

3. Status połączenia

Główne założenia przykładu:

– protokół VPN: IPsec IKEv2 EAP

– autentykacja: nazwa użytkownika i hasło

– typ tunelu na kliencie VPN: IPsec IKEv2 EAP LAN-LAN w trybie NAT

Ruch przesyłany od strony klienta VPN przez tunel jest NATowany z użyciem IP uzyskanego od serwera VPN.

Podsieć klienta VPN 192.168.2.x może kierować ruch do podsieci serwera VPN 10.10.10.x oraz do Internetu przez tunel VPN (wymagna konfiguracja Route Policy)

Podsieć serwera VPN 10.10.10.x nie ma dostępu do podsieci klienta VPN 192.168.2.x gdyż jest ona “schowana” za NAT.

1. Konfiguracja serwera VPN

W omawianym przykładzie została pominięta konfiguracja serwera VPN.

Dostawca usługi VPN (np. NordVPN) powinien dostarczyć:

– nazwę użytkownika oraz hasło

– adres domenowy serwera VPN

– Root CA certyfikatu serwera VPN

2. Konfiguracja klienta VPN

Przejdź do zakładki System Maintenance >> Time and Date.

Zweryfikuj ustawienia czasu routera.

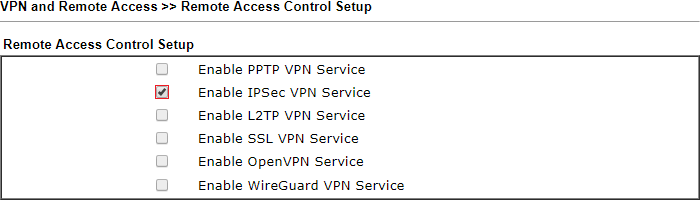

Przejdź do zakładki VPN and Remote Access >> Remote Access Control.

Włącz obsługę protokołu IPsec.

Wyłącz nieużywane protokoły VPN.

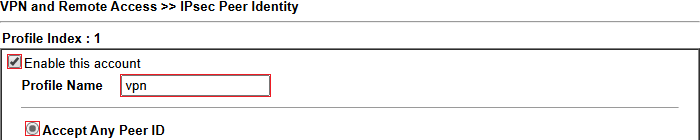

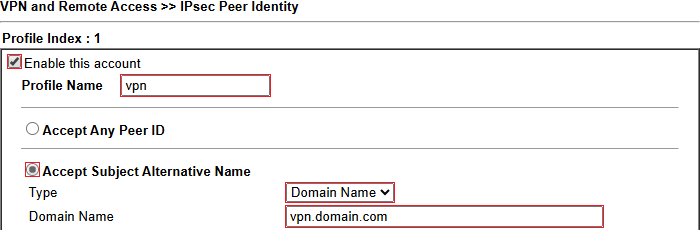

Przejdź do zakładki VPN and Remote Access >> IPsec Peer Identity.

Kliknij dowolny indeks np. 1, aby stworzyć identyfikator.

Wybierz Accept Any Peer ID jeśli nie znasz szczegółów dotyczących certyfikatu serwera VPN.

Wybierz Accept Subject Altenative Name i wpisz domenę (w przykładzie vpn.domain.com) jeśli serwer VPN używa certyfikatu wystawionego dla domeny.

Wybierz Accept Subject Altenative Name i wpisz domenę (w przykładzie vpn.domain.com) jeśli serwer VPN używa certyfikatu wystawionego dla domeny.

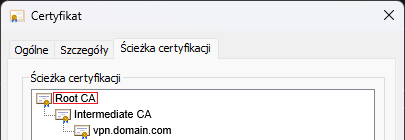

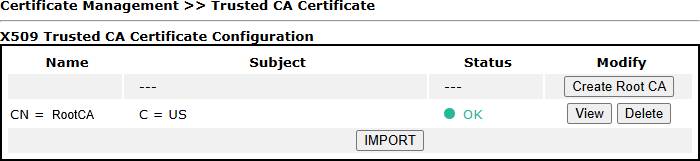

Przejdź do zakładki Certificate Management >> Trusted CA Certificate.

Zaimportuj Root CA certyfikatu serwera VPN.

Przejdź do zakładki VPN and Remote Access >> LAN-LAN.

Przejdź do zakładki VPN and Remote Access >> LAN-LAN.

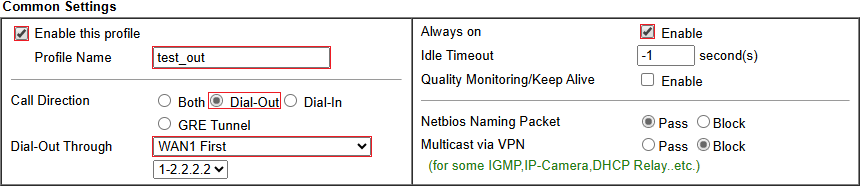

Kliknij dowolny indeks np. 1, aby stworzyć profil VPN.Wybierz/wypełnij następujące pola w sekcji Common Settings:

– wpisz dowolną nazwę profilu

– zaznacz Enable this profile

– wybierz WAN1 First, aby WAN1 był preferowanym interfejsem WAN do zestawiania VPN

– wybierz kierunek połączenia Dial-out, aby profil służył do inicjowania połączenia

– zaznacz opcję Always on(Idle Timeout zmieni się na -1), aby połączenie było aktywne cały czas

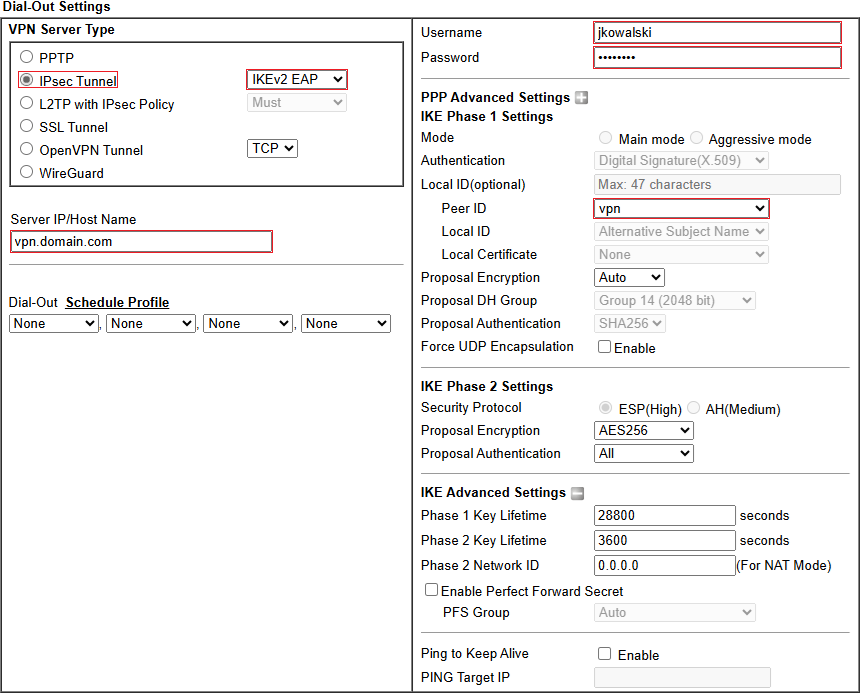

Wybierz/wypełnij następujące pola w sekcji Dial-out:

Wybierz/wypełnij następujące pola w sekcji Dial-out:

– jako protokół zaznacz IPsec Tunnel i wybierz IKEv2 EAP

– w polu Server IP/Host Name wpisz adres domenowy serwera VPN (w przykładzie vpn.domain.com)

– wpisz nazwę użytkownika w polu Username oraz hasło w polu Password

– wybierz stworzony wcześniej identyfikator Peer ID

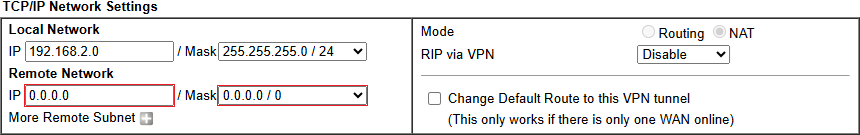

Wybierz/wypełnij następujące pola w sekcji TCP/IP Network Settings:

– w polu Remote Network IP wpisz 0.0.0.0

– w polu Remote Network Mask wybierz 0.0.0.0/0

Skonfiguruj Route Policy jeśli chcesz skierować ruch do Internetu przez tunel VPN.

Zapoznaj się z przykładem Kierowanie określonego ruchu przez wybrany VPN.

3. Status połączenia

Przejdź do zakładki VPN and Remote Access >> Connection Management, aby sprawdzić status połączeń VPN.

Po zestawieniu tunelu router automatycznie dodaje również trasę statyczną do zdalnej podsieci.

Przejdź do zakładki Diagnostics >> Routing Table, aby sprawdzić aktualną tabelę routingu.