VPN

VPN, jak sama nazwa wskazuje, wykorzystuje Internet do stworzenia Wirtualnej Sieci Prywatnej. Dwie odległe strony, powiedzmy, że twoje biuro w Poznaniu i Warszawie mogą przesyłać dane między sobą jakby były w jednej sieci, a w rzeczywistości dane przechodzą przez Internet. Korzystając z systemu zwanego tunelowaniem, urządzenie na każdym końcu szyfruje i przesyła wszystkie dane przeznaczone dla strony zdalnej. Wszystkie komputery nadal działają w ich prywatnych podsieciach, które znajdują się za Firewall. Do tych komputerów nadal nie można dotrzeć ze świata zewnętrznego, z wyjątkiem tunelu VPN, który ma tylko dwa końce – jeden w biurze, a drugi w odległym biurze.

Po uzyskaniu połączenia VPN użytkownicy sieci mogą nadal normalnie uzyskiwać dostęp do Internetu (surfować po Internecie) – cały ruch internetowy przebiega swobodnie poza tunelem VPN. Możesz mieć wiele tuneli VPN, każde z nich do innej zdalnej lokalizacji. Pomimo, że dane przepływają przez publiczny Internet to jest to zaszyfrowane, dzięki czemu Twoje dane są bezpieczne.

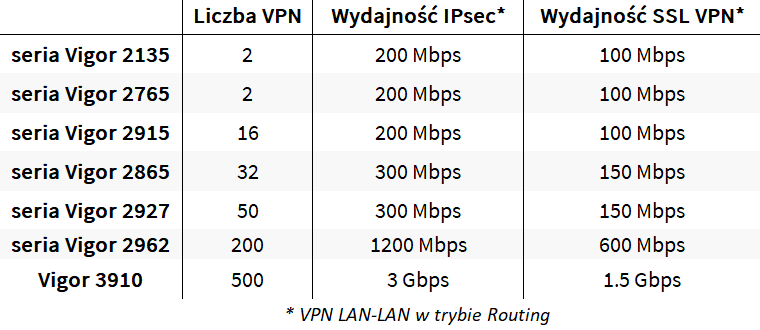

Routery Vigor wspierają wiele protokołów VPN ( PPTP, L2TP, L2TP over IPsec, IPsec, IPsec XAuth, IKEv2 EAP, SSL VPN, OpenVPN) dzięki czemu wybierzesz odpowiedni dla Siebie.

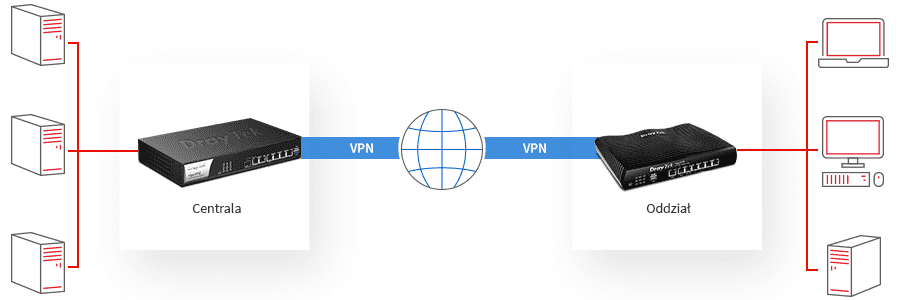

Site-to-Site (LAN-to-LAN)

Tunele pomiędzy odległymi lokalizacjami realizowane przez routery np. kilkanaście oddziałów firmy połączone poprzez VPN z centralą firmy w celu zdalnego, bezpiecznego dostępu do serwerów umiejscowionych w centrali

Zalecany protokół: IPsec

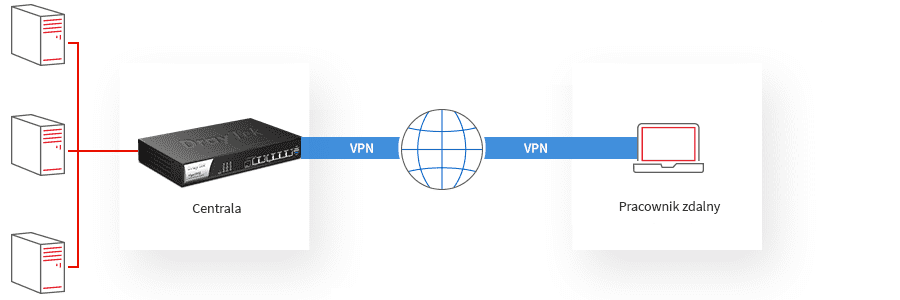

Remote User (Host-to-LAN)

Tunele pomiędzy użytkownikami w Internecie a centralą firmy np. pracownik zdalny będący w terenie lub w domu ma dostęp do zasobów w centrali firmy

Zalecany protokół:

– Windows: IKEv2 EAP

– Android: IPsec XAuth

– macOS: IPsec XAuth

– iOS: IPsec XAuth

VPN

Stwórz stabilne, bezpieczne i niezawodne połączenie z siecią firmową przy użyciu tunelowania VPN.