VPN LAN-LAN failover linii Ethernet

Jeśli posiadasz prywatną linię Ethernet (np. MPLS), radiolinię, kabel Ethernet lub światłowód pomiędzy routerami to możesz je ze sobą połączyć.

W przypadku awarii linii router może zestawić automatycznie tunel VPN.

Spis treści:

1. Konfiguracja serwera VPN

2. Konfiguracja klienta VPN

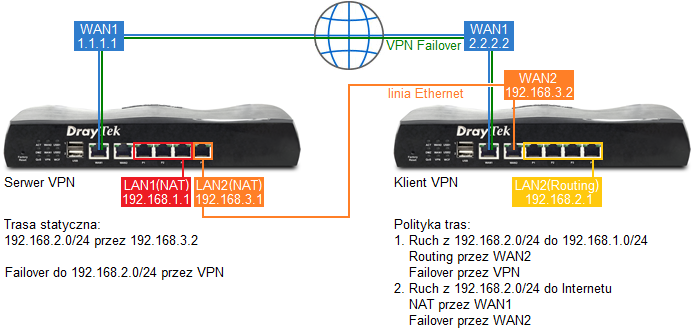

Główne założenia:

Główne założenia:

-ruch do Internetu (translacja NAT) przez WAN1

-ruch do podsieci (dwukierunkowy Routing) przez linię Ethernet

-linia Ethernet połączona do portu LAN P4 Vigor1 oraz WAN2 Vigor2

-w przypadku awarii linii Ethernet ruch do podsieci jest kierowany automatycznie przez tunel VPN

-w przypadku awarii WAN1 Vigor2 ruch do Internetu jest kierowany przez linię Ethernet

1. Konfiguracja serwera VPN

Przejdź do zakładki WAN >> Internet Access.

Skonfiguruj WAN1 (w przykładzie IP 1.1.1.1).

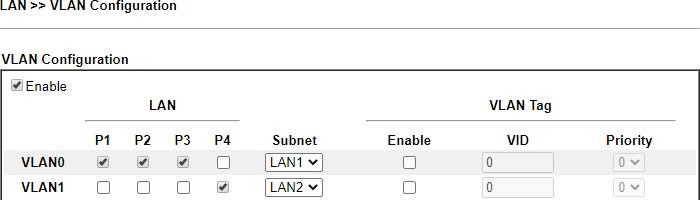

Przejdź do zakładki LAN >> VLAN.

Skonfiguruj VLANy.

W przykładzie porty P1~P3 przynależą do podsieci LAN1 a port P4 do podsieci LAN2.

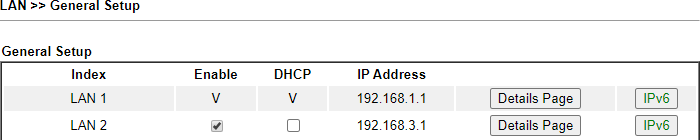

Przejdź do zakładki LAN >> General Setup.

Przejdź do zakładki LAN >> General Setup.

Skonfiguruj podsieci LAN.

W przykładzie podsieć LAN1(NAT) 192.168.1.1/24 i podsieć LAN2(NAT) 192.168.3.1/30.

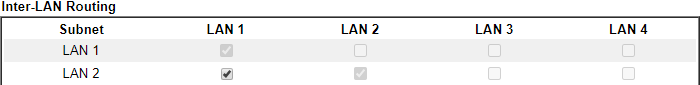

Włącz routing między podsieciami.

Włącz routing między podsieciami.

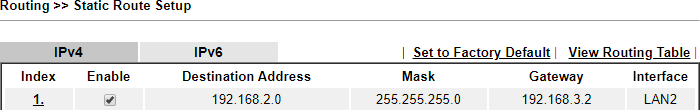

Przejdź do zakładki Routing >> Static Route.

Przejdź do zakładki Routing >> Static Route.

Dodaj trasę statyczną.

W przykładzie 192.168.2.0/24 przez 192.168.3.2 .

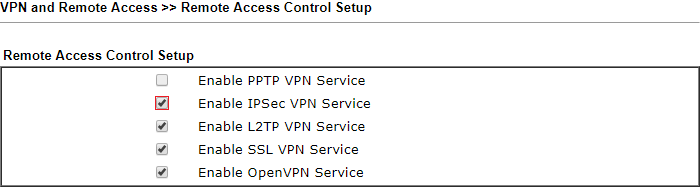

Przejdź do zakładki VPN and Remote Access >> Remote Access Control.

Przejdź do zakładki VPN and Remote Access >> Remote Access Control.

Sprawdź czy jest włączona obsługa protokołu VPN.

W przykładzie IPsec.

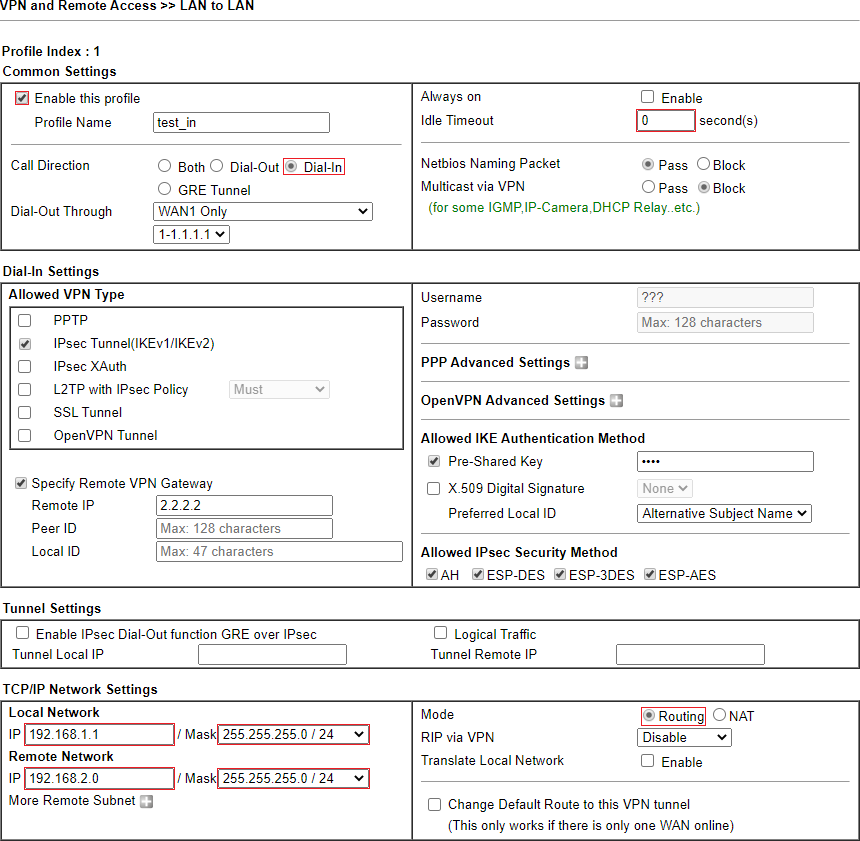

Przejdź do zakładki VPN and Remote Access >> LAN-LAN.

Przejdź do zakładki VPN and Remote Access >> LAN-LAN.

Stwórz profil VPN dla połączenia przychodzącego.

W przykładzie sieć zdalna 192.168.2.0/24.

2. Konfiguracja klienta VPN

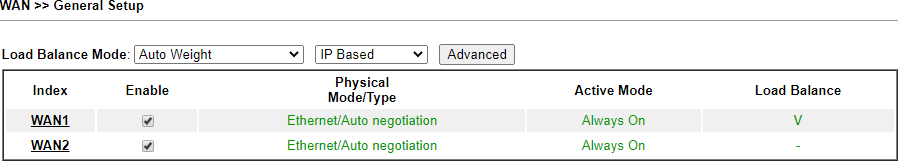

Przejdź do zakładki WAN >> General Setup.

Wyłącz LoadBalance na WAN2, aby ruch do Internetu był domyślnie kierowany przez WAN1.

Przejdź do zakładki WAN >> Internet Access.

Przejdź do zakładki WAN >> Internet Access.

Skonfiguruj WAN1 (w przykładzie IP 2.2.2.2)

Skonfiguruj WAN2 (w przykładzie IP 192.168.3.2, maska /30, brama 192.168.3.1).

Zadbaj o Detekcję połączenia WAN

Przejdź do zakładki LAN >> VLAN.

Skonfiguruj VLANy.

W przykładzie porty P1~P4 przynależą do podsieci LAN2.

Przejdź do zakładki LAN >> General Setup.

Przejdź do zakładki LAN >> General Setup.

Skonfiguruj podsieci LAN.

W przykładzie podsieć LAN2(Routing) 192.168.2.1/24.

Nie można wyłączyć podsieci LAN1 zatem ustaw nieużywaną adresacją np. 192.168.255.1/24

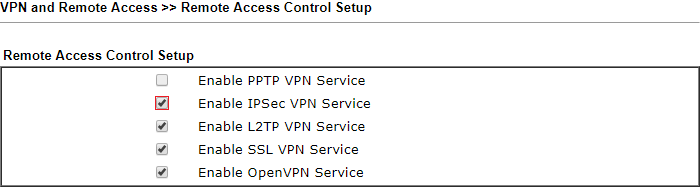

Przejdź do zakładki VPN and Remote Access >> Remote Access Control.

Przejdź do zakładki VPN and Remote Access >> Remote Access Control.

Sprawdź czy jest włączona obsługa protokołu VPN.

W przykładzie IPsec.

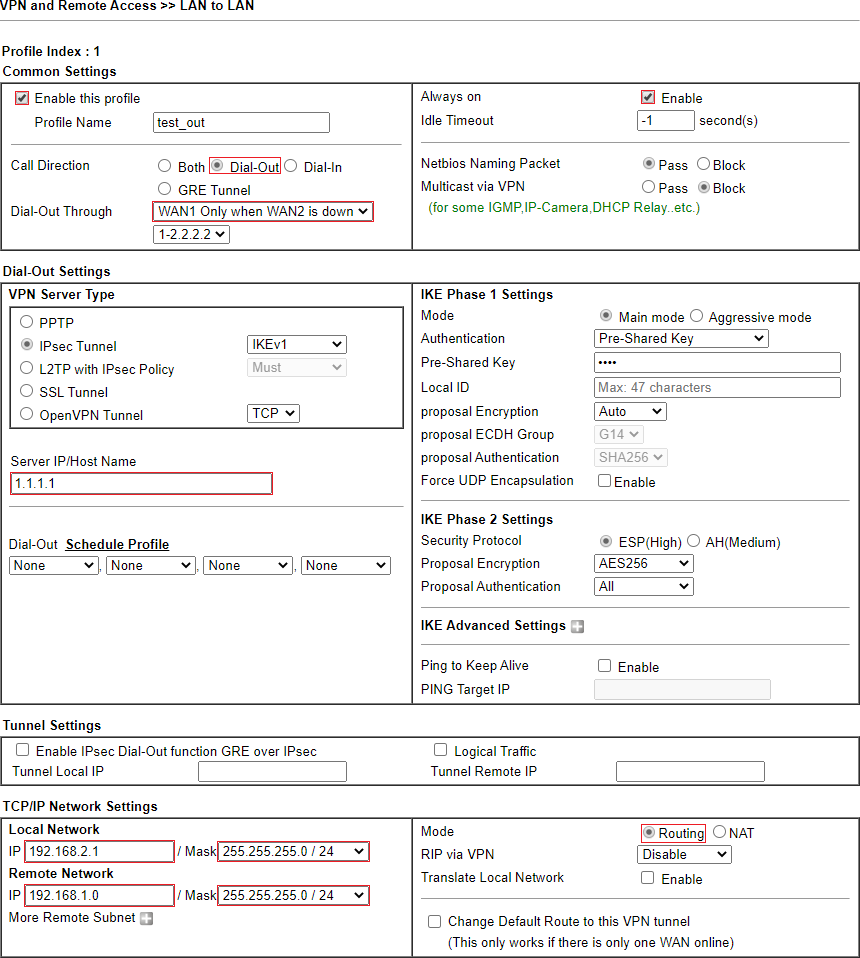

Przejdź do zakładki VPN and Remote Access >> LAN-LAN.

Przejdź do zakładki VPN and Remote Access >> LAN-LAN.

Włącz opcję Pass packets from LAN in Routing mode to VPN, aby zezwolić na ruch z podsieci LAN na cele Routingu.

W starszych wersjach firmware brak opcji w WebUI (komenda “vpn pass2nd on”).

Stwórz profil VPN dla połączenia wychodzącego.

Stwórz profil VPN dla połączenia wychodzącego.

W Dial-out Through wybierz WAN1 Only when WAN2 is down, aby tunel aktywował się po wykryciu awarii WAN2.

W przykładzie sieć zdalna 192.168.1.0/24.

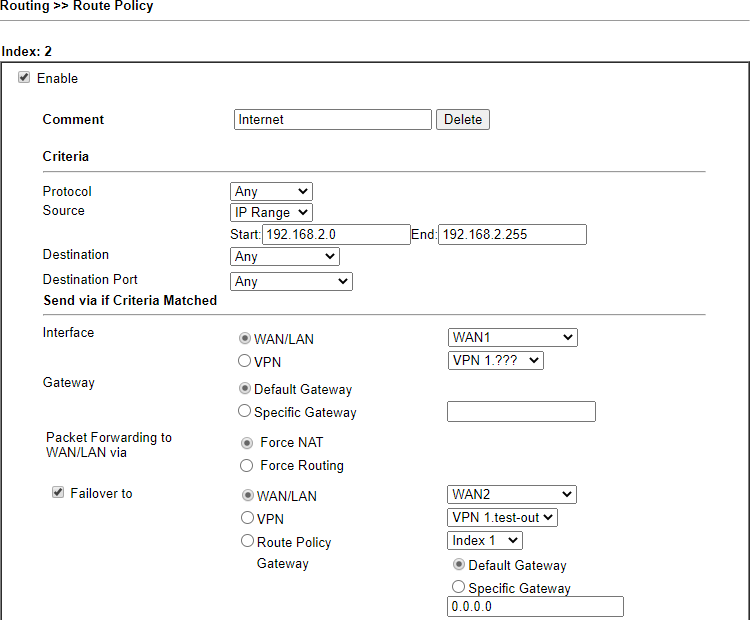

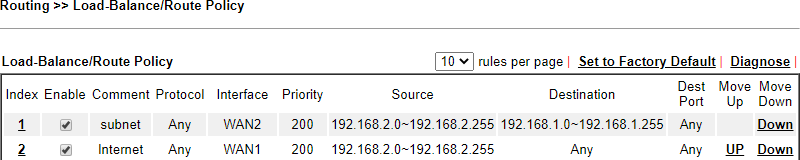

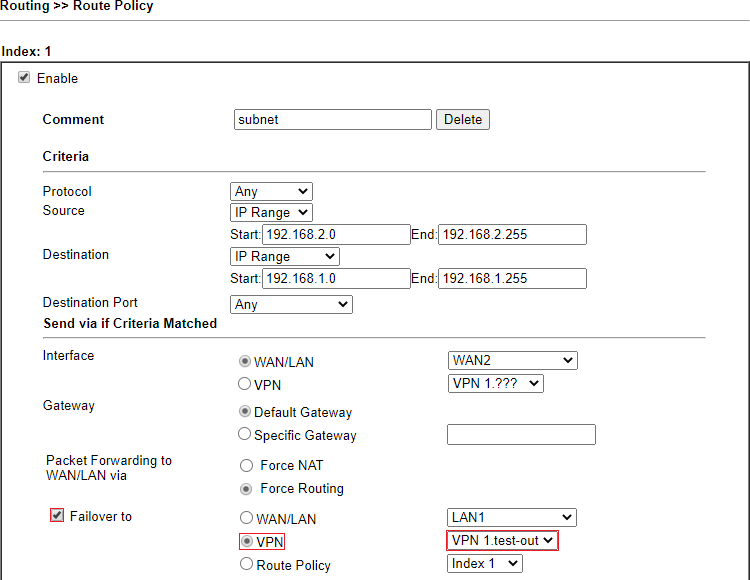

Przejdź do zakładki Routing >> Route Policy.

Przejdź do zakładki Routing >> Route Policy.

Dodaj reguły.

Reguła 1: w przykładzie Routing przez WAN2 ruchu z 192.168.2.0/24 do 192.168.1.0/24 z Failover przez VPN

Reguła 1: w przykładzie Routing przez WAN2 ruchu z 192.168.2.0/24 do 192.168.1.0/24 z Failover przez VPN

Reguła 2: w przykładzie NAT przez WAN1 ruchu z 192.168.2.0/24 do dowolnego przeznaczenia z Failover przez WAN2 (linia Ethernet)

Reguła 2: w przykładzie NAT przez WAN1 ruchu z 192.168.2.0/24 do dowolnego przeznaczenia z Failover przez WAN2 (linia Ethernet)