VPN LAN-LAN IPsec do wielu zdalnych podsieci (Multiple IPsec SA)

Multiple IPsec SA służy do łączenia się z serwerem VPN innym niż DrayTek, aby uzyskać dostęp do więcej niż jednej zdalnej podsieci za pośrednictwem jednego profilu VPN.

Spis treści:

1. Konfiguracja serwera VPN

2. Konfiguracja klienta VPN

3. Status połączenia

Główne założenia przykładu:

– typ tunelu: LAN-LAN (site-site) z routingiem pomiędzy podsieciami

– protokół VPN: IPsec

– szyfrowanie: AES

– adres WAN serwera VPN: stały (IP – 1.1.1.1)

– adres WAN klienta VPN: stały (IP – 2.2.2.2)

– różne adresacje sieci lokalnych: serwer VPN 192.168.1.1 /24 oraz 192.168.10.1 /24 , klient VPN 192.168.2.1 /24

1. Konfiguracja serwera VPN

W omawianym przykładzie została pominięta konfiguracja serwera VPN, gdyż nie jest to urządzenie Vigor.

Podczas łączenia z innym routerem Vigor z wieloma podsieciami omawiana w przykładzie konfiguracja nie jest wymagana, gdyż możesz skorzystać z dodatkowego routingu przez VPN.

Zapoznaj się z przykładem Trasa statyczna przez VPN.

2. Konfiguracja klienta VPN

W tej metodzie użyty jest jeden profil VPN z włączoną opcją Create a unique SA for each subnet (IPsec) dla dodatkowych podsieci zdalnych.

Przejdź do zakładki VPN and Remote Access >> LAN-to-LAN.

Stwórz tunel VPN z użyciem protokołu IPSec.

Zapoznaj się z przykładami VPN Site-to-Site

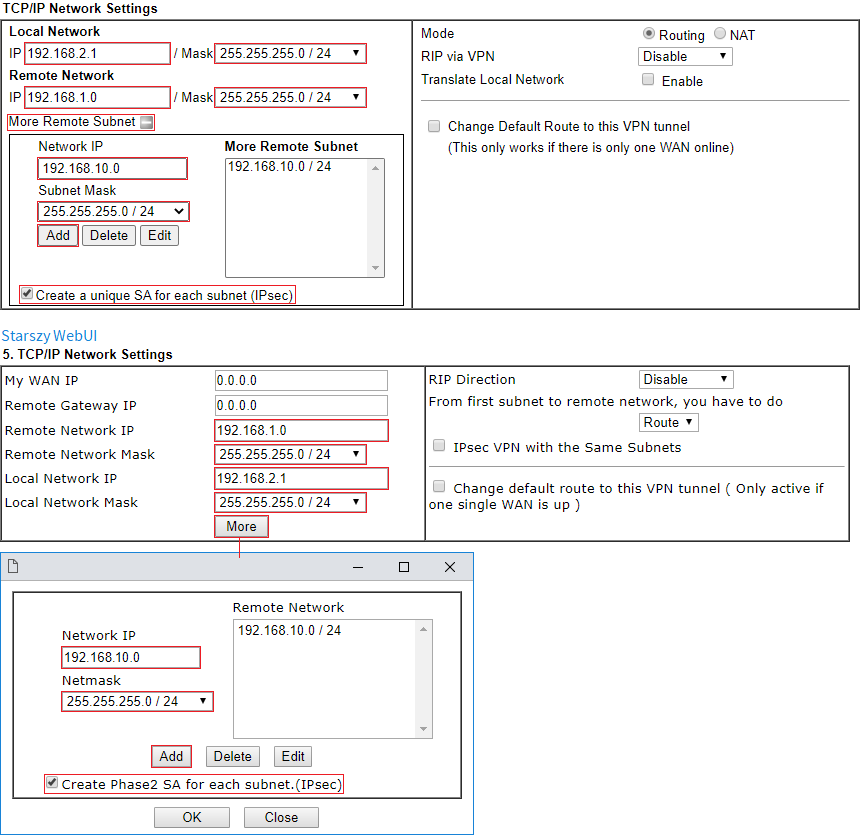

W profilu VPN wybierz/wypełnij następujące pola w sekcji TCP/IP Network Settings:

– w Local Network wpisz adresację sieci lokalnej w polu IP (w przykładzie 192.168.2.1) oraz wybierz jej maskę w polu Mask (w przykładzie 255.255.255.0).

– w Remote Network wpisz adresację sieci zdalnej w polu IP (w przykładzie 192.168.1.0) oraz wybierz jej maskę w polu Mask (w przykładzie 255.255.255.0).

– rozwiń opcję More Remote Subnet

– w polu Network IP wpisz adres IP podsieci zdalnej (w przykładzie 192.168.10.0), w polu Subnet Mask(w przykładzie 255.255.255.0), wybierz jej maskę, kliknij przycisk Add, aby dodać wpis

– zaznacz opcję Create a unique SA for each subnet (IPsec)

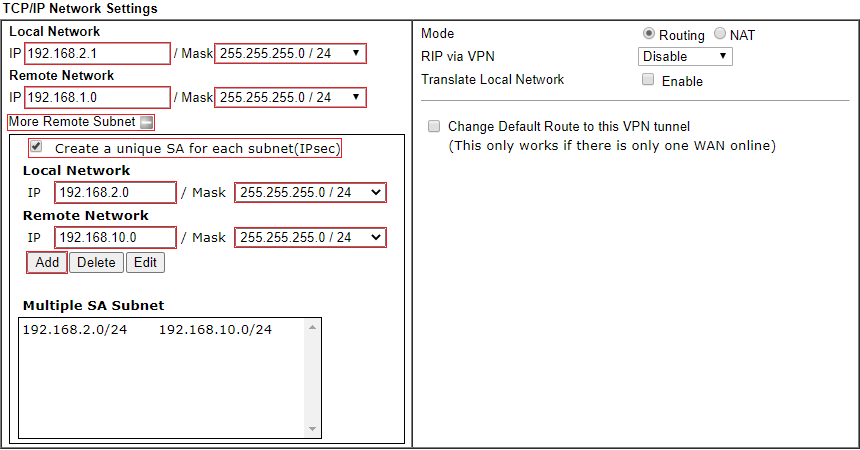

Routery Vigor 2927 (od wersji firmware 4.4.0) oraz Vigor 2962/3910 (od wersji firmware 4.3.1) dla opcji Create a unique SA for each subnet (IPsec) wspierają możliwość określenia par podsieci (lokalna-zdalna).

3. Status połączenia

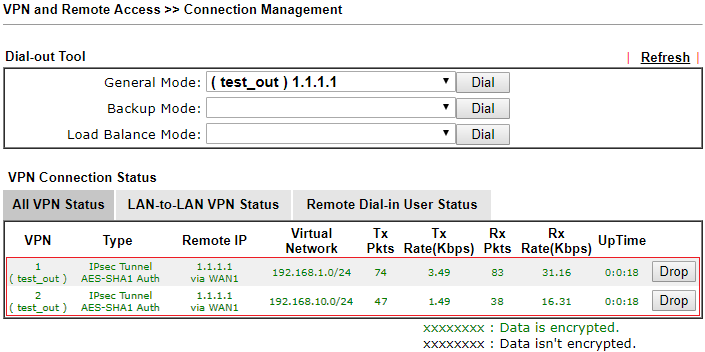

Przejdź do zakładki VPN and Remote Access >> Connection Management, aby sprawdzić status połączeń VPN.

Opcja Create a unique SA for each subnet (IPsec) wymusza użycie zdalnych podsieci podczas negocjacji IKE, zatem tworzone są osobne tunele.

Po zestawieniu tunelu router automatycznie dodaje również trasy statyczne do zdalnych podsieci.

Po zestawieniu tunelu router automatycznie dodaje również trasy statyczne do zdalnych podsieci.

Przejdź do zakładki Diagnostics >> Routing Table, aby sprawdzić aktualną tabelę routingu.