VPN Host-LAN L2TP/IPsec z certyfikatem na Windows

Zapoznaj się z przykładem Rozwiązywanie problemów z VPN.

Spis treści:

Serwer VPN – router Vigor

Klient VPN – Windows(wbudowane)

Główne założenia przykładu:

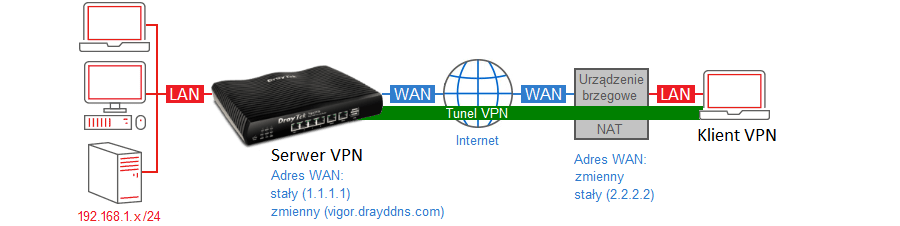

– typ tunelu: Host-LAN (użytkownik zdalny)

– protokół VPN: L2TP/IPsec (L2TP over IPsec)

– autentykacja: L2TP (nazwa użytkownika i hasło), IPsec (certyfikat)

– XCA jako urząd certyfikacji

– adres WAN serwera VPN: stały (IP – 1.1.1.1) lub zmienny (domenowy – vigor.drayddns.com)

– adres klienta VPN: zmienny lub stały (IP – 2.2.2.2)

Jeśli serwer VPN posiada zmienny publiczny IP to skorzystaj z dynamicznego DNS, aby komunikować się z routerem poprzez adres domenowy.

Zapoznaj się z przykładem Dynamiczny DNS (DrayDDNS).

L2TP z polisą IPsec umożliwia szyfrowanie danych AES/3DES/DES.

W przypadku L2TP bez IPsec dane przesyłane są jawnym tekstem.

Serwer VPN – router Vigor

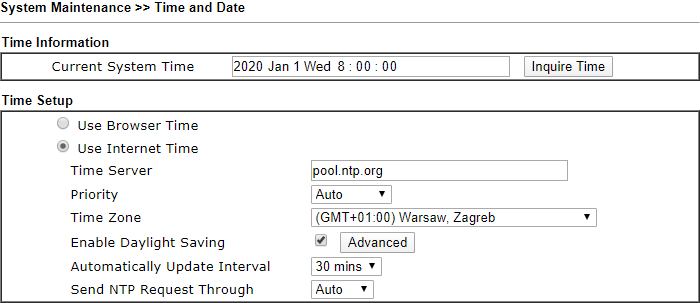

Przejdź do zakładki System Maintenance >> Time and Date.

Zweryfikuj ustawienia czasu routera.

Użyj serwera czasu NTP.

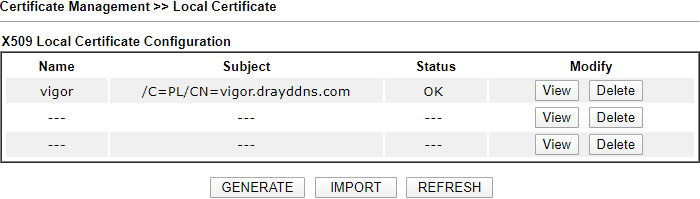

Przejdź do zakładki Certificate Management >> Local Certificate.

Przejdź do zakładki Certificate Management >> Local Certificate.

Zaimportuj certyfikat routera.

Przejdź do zakładki Certificate Management >> Trusted CA Certificate.

Przejdź do zakładki Certificate Management >> Trusted CA Certificate.

Zaimportuj certyfikat urzędu certyfikacji.

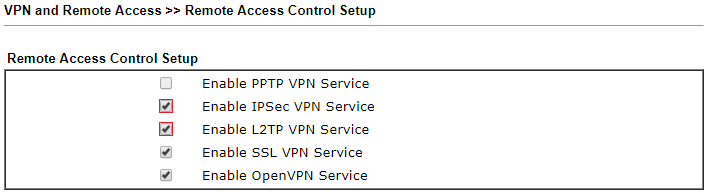

Przejdź do zakładki VPN and Remote Access >> Remote Access Control.

Włącz obsługę protokołu IPsec oraz L2TP.

Wyłącz nieużywane protokoły VPN.

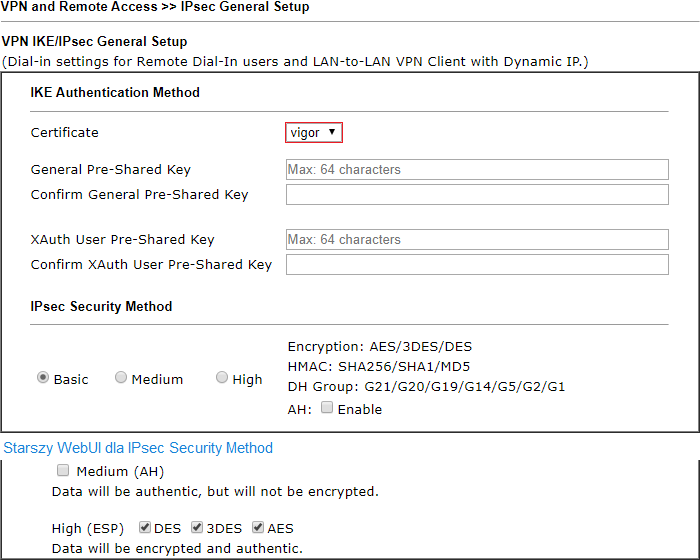

Przejdź do zakładki VPN and Remote Access >> IPsec General Setup.

Przejdź do zakładki VPN and Remote Access >> IPsec General Setup.

Wybierz certyfikat routera.

Nie wybieraj High w IPsec Security Method, gdyż Windows domyślnie nie używa SHA256 dla L2TP/IPsec.

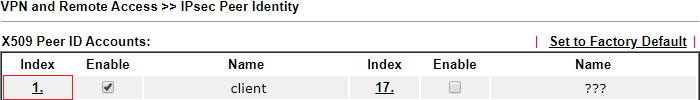

Przejdź do zakładki VPN and Remote Access >> IPsec Peer Identity.

Przejdź do zakładki VPN and Remote Access >> IPsec Peer Identity.

Kliknij dowolny indeks np. 1, aby stworzyć profil certyfikatu klienta, który będzie akceptowany przez router.

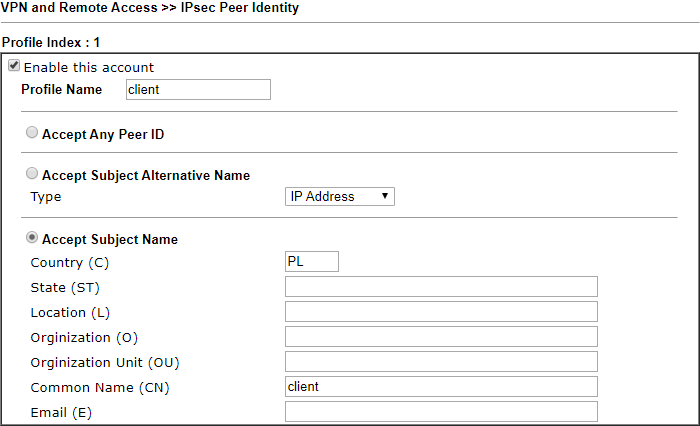

Podaj dane zawarte w certyfikacie klienta.

Podaj dane zawarte w certyfikacie klienta.

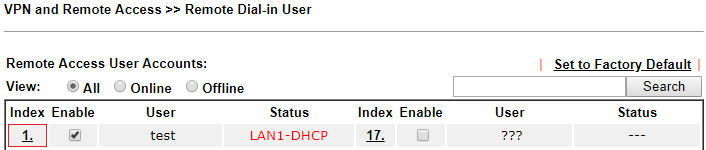

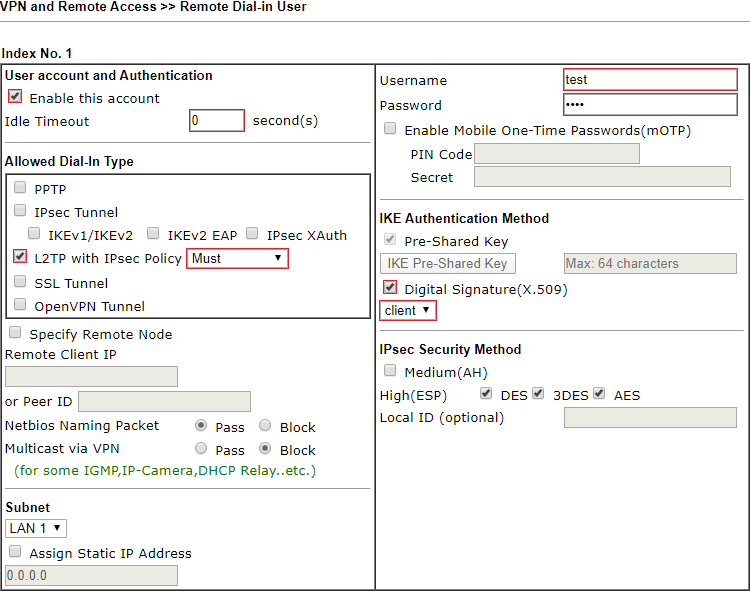

Przejdź do zakładki VPN and Remote Access >> Remote Dial-in User.

Kliknij dowolny indeks np. 1, aby stworzyć lokalne konto użytkownika VPN.

Wybierz/wypełnij następujące pola:

Wybierz/wypełnij następujące pola:

– Zaznacz Enable.

– W polu Idle Timeout wpisz 0 jeśli Vigor ma pozostawić połączenie pomimo braku ruchu. L2TP posiada wbudowane mechanizmy detekcji połączenia.

– Jako akceptowany protokół zaznacz L2TP with IPsec Policy. Dla polisy IPsec wybierz Must.

– Wpisz nazwę użytkownika w polu Username oraz hasło w polu Password (w omawianym przykładzie użytkownik ‘test’ i hasło ‘test’).

– Zaznacz DigitalSignature(x.509) i wskaż profil klienta. Oprócz określenia podsieci LAN z której klient otrzyma adresację, możesz przypisać klientowi stały IP np. 192.168.1.100, który będzie dla niego zarezerwowany.

Oprócz określenia podsieci LAN z której klient otrzyma adresację, możesz przypisać klientowi stały IP np. 192.168.1.100, który będzie dla niego zarezerwowany.

Dzięki temu możesz również w łatwy sposób zastosować Filtrowanie ruchu VPN Host-LAN.

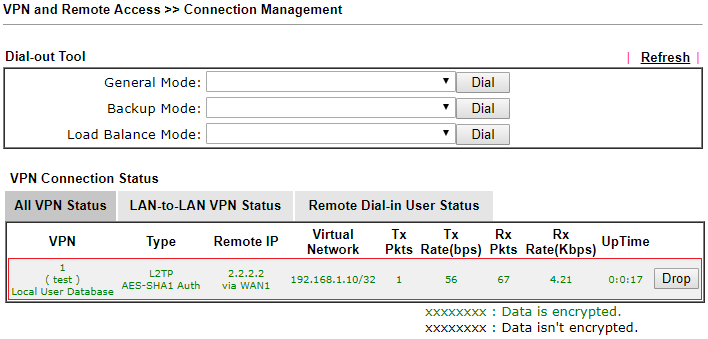

Po zestawieniu połączenia przez klienta VPN przejdź do zakładki VPN and Remote Access >> Connection Management.

Po zestawieniu połączenia przez klienta VPN przejdź do zakładki VPN and Remote Access >> Connection Management.

Klient VPN – Windows(wbudowane)

Zainstaluj certyfikat klienta

W przypadku formatu PFX kreator importu certyfikatów powinien umieścić certyfikat klienta wraz z kluczem prywatnym w magazynie “Osobisty” oraz certyfikat urzędu certyfikacji w magazynie “Zaufane główne urzędy certyfikacji”

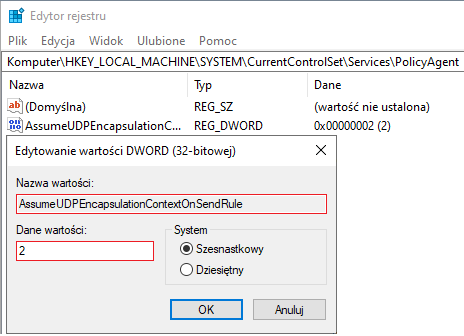

Sprawdź Usługi i rejestr Windows dla VPN

Włącz wsparcie NAT-T dla IPsec.

Przejdź do HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\PolicyAgent

Sprawdź (dodaj jeśli nie istnieje) AssumeUDPEncapsulationContextOnSendRule (oczekiwana wartość wynosi 2)

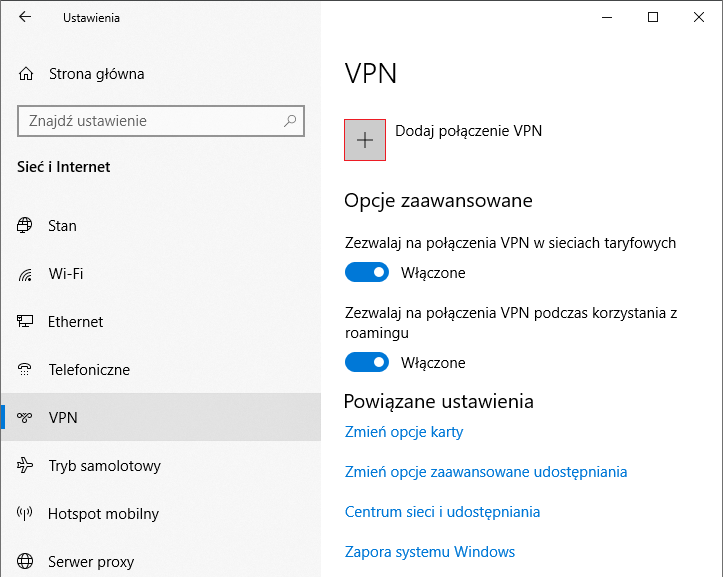

Przejdź do Ustawienia > Sieć i Internet > VPN.

Wybierz Dodaj połączenie VPN.

Jeśli posiadasz starszą wersję systemu Windows to przejdź do Centrum sieci i udostępniania w Panelu sterowania Windows a następnie wybierz Skonfiguruj nowe połączenie lub nową sieć. Postępuj zgodnie z kreatorem

Wybierz dostawcę sieci VPN Windows (wbudowane) i wypełnij niezbędne dane.

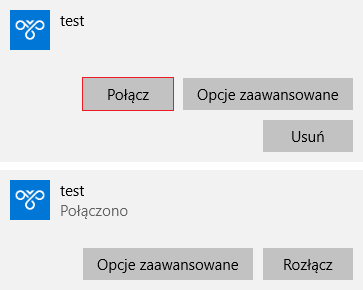

Wybierz Połącz

Wybierz Połącz

W przypadku problemów z ustanowieniem połączenia sprawdź Rozwiązywanie problemów z VPN dla Windows.

Klient wbudowany Windows po zestawieniu połączenia kieruje przez tunel ruch do sieci zdalnej oraz ruch do Internetu.

Zapoznaj się z przykładem Jak w kliencie wbudowanym Windows wyłączyć kierowanie ruchu do Internetu przez tunel.

Szczegóły karty VPN znajdziesz w Połączenia sieciowe w Panelu sterowania.